Setup IPSec VPN between Oracle Cloud Infrastructure and Customer On-Premise Equipment

Eine Möglichkeit zur Verbindung Ihres On-Premise-Netzwerks und Ihres virtuellen Cloud-Netzwerks (VCN) besteht in der Verwendung von VPN Connect, einem IPSec-VPN. IPSec steht für Internet Protocol Security oder IP Security. IPSec ist eine Protokollsuite, die den gesamten IP-Traffic verschlüsselt, bevor die Pakete von der Quelle zum Ziel übertragen werden.

Voraussetzungen:

- vorhandenes VCN (Virtual Cloud Network) in der OCI (Oracle Cloud Infrastructure)

- vorhandenes VPN-Gateway / IP-Netz auf der Customer On-Premise Site

*Wichtig: die Netze in der OCI und On-Premise dürfen sich nicht im gleichen Subnetz befinden (z. B. 192.168.0.0/24 und 192.168.0.0/28 – 192.168.0.0/24 und 192.168.99.0/28)

Konfiguration in der OCI:

- Erstellen Sie unter OCI -> Networking -> Dynamische Routinggateways ein neues „Dynamische Routinggateway (DRG)“ (Wählen Sie das gewünschte Compartment und einen freiwählbaren Namen)

- Verknüpfen Sie das Dynamische Routinggateway mit dem vorhandenen VCN: OCI -> Networking -> Virtual Cloud Network -> Dynamische Routinggateways -> „Dynamische Routinggateway anhängen“ -> Wählen Sie das zuvor erstelle Dynamische Routinggateway

- Erstellen Sie ein Customer Premises Equipment: OCI -> Networking -> Customer Premises Equipment -> „Customer Premises Equipment erstellen“ (Wählen Sie hier einen Namen, das Compartment, den Hersteller (ggf. Sonstige) und die öffentliche IPv4-Adresse des CPE-Gateways)

- Erstellen der VPN-Verbindung: OCI -> Networking -> VPN-Verbindungen -> IPSec-Verbindung erstellen (Wählen Sie hier einen Namen und das Compartment für den VPN aus, anschließend wählen Sie bitte das „CPE“ und das „DRG“ aus dem richtigen Compartment aus und geben Sie das Customer Netz unter „CIDR mit statischer Route“ bei statischen Routen an)

- Anpassen der VPN-ID: OCI -> Networking -> VPN-Verbindungen -> angelegten VPN wählen -> „Bearbeiten“ -> CPE-IKE-ID-Typ kann zwischen IP und FQDN gewählt werden

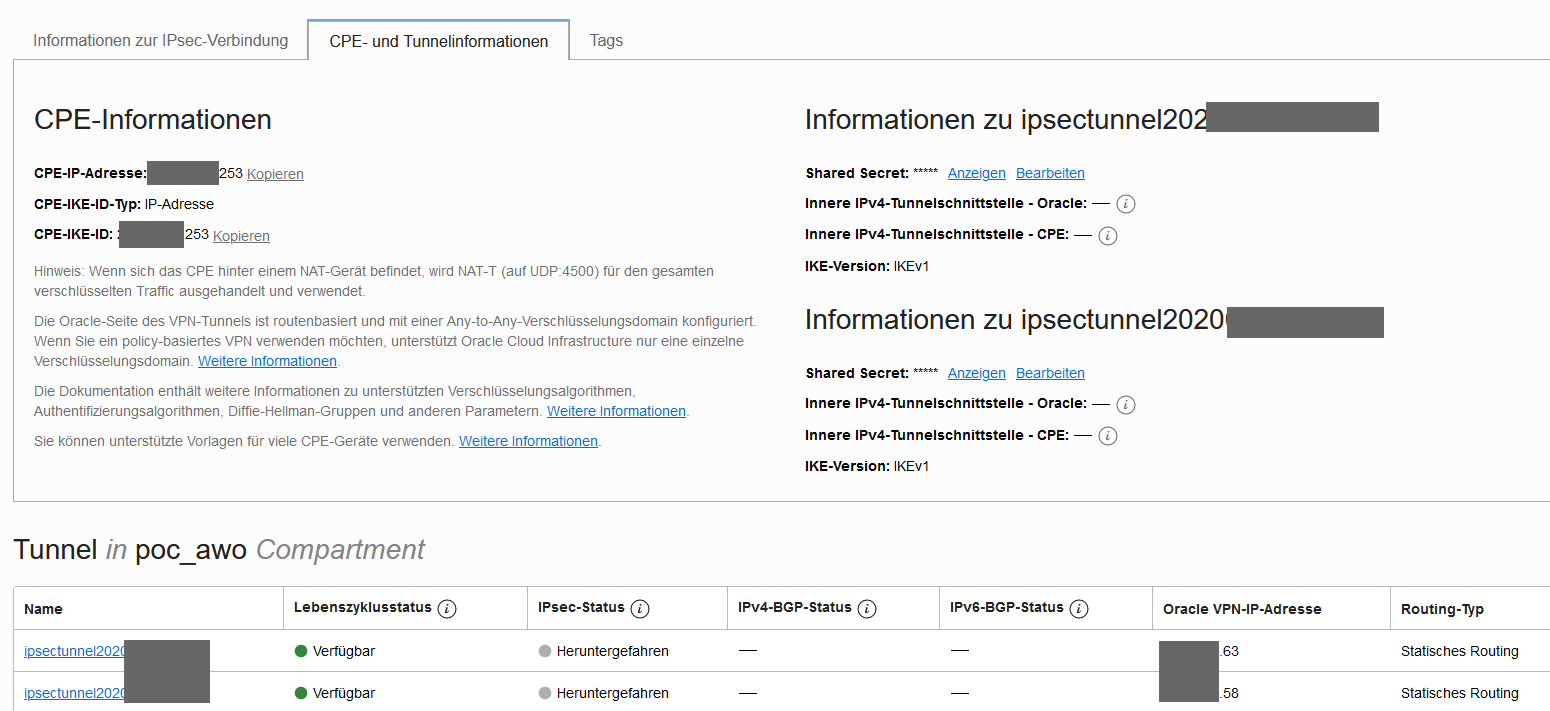

- Auslesen der Informationen für den VPN (öffentliche IPs der OCI, PreSharedKeys, …) OCI -> Networking -> VPN-Verbindungen -> angelegten VPN wählen -> CPE- und Tunnelinformationen

Beispielkonfiguration On-Premise (hier Sophos SG mit UTM 9.7):

- Erstellen der IPSec Policies über Sophos UTM -> Site-to-site VPN -> IPSec -> Policies -> „New IPSec Policy…“ die OCI unterstützt folgende Parameter (Stand 10/2020):

Phase 1 (ISAKMP)

| Parameter | Optionen |

| ISAKMP-Protokoll | Version 1 |

| Austauschart | Hauptmodus |

| Authentifizierungsmethode | Pre-Shared Keys |

| Verschlüsselungsalgorithmus | AES-256-cbc (empfohlen)

AES-192-cbc AES-128-cbc |

| Authentifizierungsalgorithmus | SHA-2 384 (empfohlen)

SHA-2 256 SHA-1(auch als SHA oder SHA1-96 bezeichnet) |

| Diffie-Hellman-Gruppe | Gruppe 1 (MODP 768)

Gruppe 2 (MODP 1024) Gruppe 5 (MODP 1536) Gruppe 14 (MODP 2048) Gruppe 19 (ECP 256) Gruppe 20 (ECP 384) * (empfohlen) |

| Gültigkeitsdauer des IKE-Sessionschlüssels | 28800 Sekunden (8 Stunden) |

| * Gruppe 20 wird in Kürze in allen Oracle Cloud Infrastructure-Regionen unterstützt. | |

Phase 2 (IPSec)

| Parameter | Optionen |

| IPSec-Protokoll | ESP, Tunnelmodus |

| Verschlüsselungsalgorithmus | AES-256-gcm (empfohlen)

AES-192-gcm AES-128-gcm AES-256-cbc AES-192-cbc AES-128-cbc |

| Authentifizierungsalgorithmus | Bei Verwendung von GCM (Galois/Counter Mode) ist kein Authentifizierungsalgorithmus erforderlich, da die Authentifizierung in der GCM-Verschlüsselung enthalten ist.

Wenn GCM nicht verwendet wird, werden folgende Algorithmen unterstützt: HMAC-SHA-256-128 (empfohlen) HMAC-SHA-196 |

| Gültigkeitsdauer des IPSec-Sessionschlüssels | 3600 Sekunden (1 Stunde) |

| Perfect Forward Secrecy (PFS) | aktiviert, Gruppe 5 |

- Erstellen Sie unter „Remote Gateways“ ein, bzw. zwei neue Remotedesktopgateways, die IPs und PSKs finden Sie in der OCI unter: OCI -> Networking -> VPN-Verbindungen -> angelegten VPN wählen -> CPE- und Tunnelinformationen, hier tragen Sie bei Remotenetz das IPv4 des OCI VCN, bzw. Subnetzes aus dem VCN ein

- Legen Sie nun die Conncetion an und wählen hier Ihre Policy, das Remotegateway und Ihre lokalen Netzwerke aus

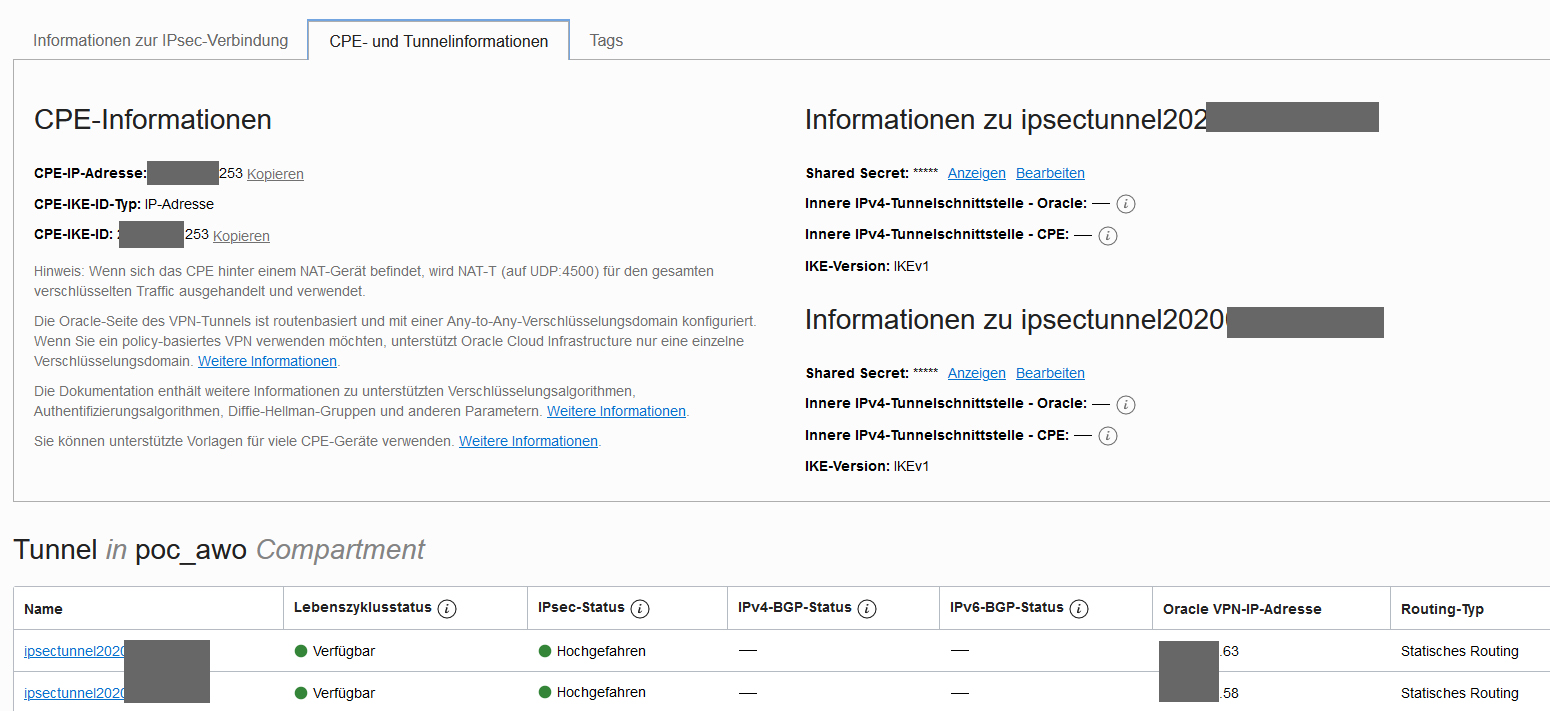

- nach erfolgtem Verbindungsaufbau werden die VPN Tunnel in der Sophos, sowie der OCI als UP/Hochgefahren angezeigt:

Dein Kommentar

An Diskussion beteiligen?Hinterlasse uns Deinen Kommentar!